Los mensajes directos de

Twitter

son una función de la red social mediante la cual podemos comunicarnos

con otros usuarios u otras personas en privado, sin que los mensajes

aparezcan en nuestra línea de tiempo. Los mensajes directos suelen

usarse, además de para hablar en privado con otras personas, para

compartir información privada o sensible con empresas para solucionar

posibles problemas con ellas, y toda esta información se ha visto

comprometida recientemente por un nuevo fallo de seguridad oculto en

esta red social.

Este mismo fin de semana se daba a conocer un

fallo de seguridad en la plataforma de Twitter que estaba permitiendo a

aplicaciones de terceros

acceder a todos nuestros mensajes directos, incluso cuando la aplicación especificaba en sus permisos que no tenía acceso a ellos.

Este fallo de seguridad se encontraba en que algunas apps no

utilizaban el sistema de tokens OAuth para completar la autenticación,

sino que hacían uso de un código

PIN para completar la autenticación y conectarse a la plataforma.

Los responsables de Twitter han implementado recientemente algunas

medidas de seguridad en su plataforma para reforzar la seguridad de cara

a las apps de terceros que tienen acceso a la API. Sin embargo, aunque

la autenticación

OAuth es la estándar, algunas apps no

la soportan, por lo que existe un método de autenticación alternativo

basado en un PIN para acceder a la API.

El fallo en sí se origina en que muchas apps no son compatibles con las restricciones de OAuth de la

API,

por lo que aunque se especificara en el login que una app no tenía

acceso a los mensajes directos, en realidad utilizaba sistemas

alternativos para saltarse todas las restricciones, incluso la del

número de usuarios, pudiendo tener acceso absoluto a todos los apartados

de la red social.

Podemos ver una descripción más detallada de este fallo de seguridad,

así como una prueba de concepto de la vulnerabilidad, en el

siguiente enlace. Los responsables de la seguridad de Twitter han confirmado que

ya han solucionado este fallo de seguridad,

por lo que las aplicaciones no podrán acceder sin el correspondiente

permiso a los mensajes directos de los usuarios. Además, aseguran que no

hay indicios de que nadie se haya aprovechado de este fallo de

seguridad.

La vulnerabilidad fue detectada y reportada por un investigador de

seguridad, Terence Eden, quien ha recibido una recompensa Bug Bounty de

Twitter de cerca de

3000 dólares por ella.

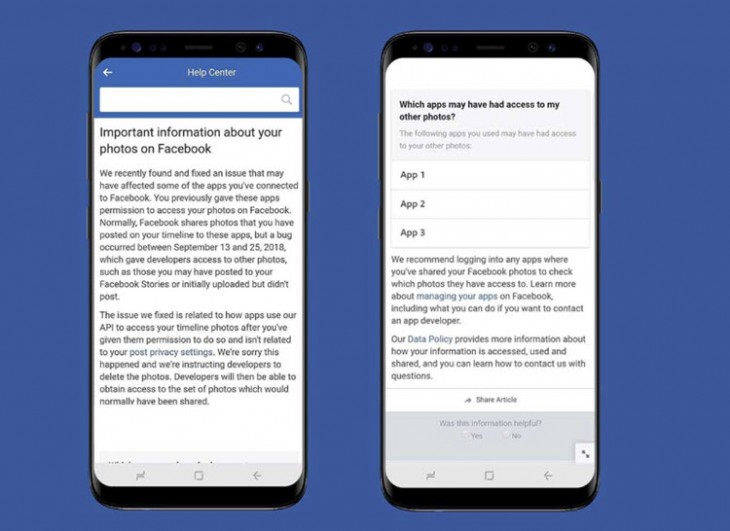

Twitter no es la única; la semana pasada Facebook también se ha visto afectada por una vulnerabilidad similar

Twitter no es la única red social que tiene problemas con su API. Hace 3 días,

Facebook había expuesto las fotos privadas de sus usuarios a terceras personas por un fallo en la

Photo API que estaba dando a los desarrolladores permisos que, en teoría, no deberían tener.

Este fallo de Facebook podría costarle a la red social una multa de

hasta 20.000 millones de dólares, o un 4% de sus ingresos anuales, según

dictamina la

GDPR por no notificar el fallo a la Unión

Europea con 72 horas. En el caso de Twitter podría ser lo mismo, ya que

parece que esta red social tampoco notificó a la UE el fallo de

seguridad antes de las 72 horas de detectarlo.

Ambos fallos de seguridad ya han sido solucionados, pero esto debería

hacernos recapacitar sobre la seguridad y privacidad de las redes

sociales y el cuidado que debemos tener con todo lo que compartimos a

través de ellas.